Les entreprises de taille moyenne doivent transformer leurs réseaux pour répondre aux besoins de leur activité numérique, et réalisent de plus en plus l’importance d’un réseau et d’une sécurité intégrés et gérés dans le Cloud et du SD-WAN.

Introduction

Les entreprises du monde entier prennent de plus en plus conscience de l’importance de fournir des connexions réseau fiables et de haute qualité aux applications numériques dont elles dépendent. Le besoin d’une connectivité prévisible et sécurisée a été motivé en partie par l’adoption importante d’applications professionnelles critiques basées sur l’informatique dans le Cloud.

La dépendance accrue à l’égard des applications distribuées ne met pas seulement l’accent sur la mise en réseau, mais exige également des entreprises qu’elles garantissent la sécurité de la connectivité de leurs réseaux.

Pour les petites entreprises du marché intermédiaire (par opposition aux grandes entreprises), la transformation des réseaux en vue de répondre aux besoins de l’entreprise numérique présente des défis uniques. Ces défis comprennent le manque de compétences informatiques pour mettre en œuvre des technologies avancées, le besoin de solutions qui intègrent plusieurs fonctions en une seule (par exemple, le réseau et la sécurité, le LAN et le WAN, le filaire et le sans fil), et le besoin de simplicité dans l’exploitation et la gestion quotidienne.

Les entreprises doivent transformer leurs réseaux de différentes manières pour relever ces défis. La technologie SD-WAN peut fortement les y aider.

Défis en matière de réseau, de sécurité et d’informatique dématérialisée pour le marché intermédiaire

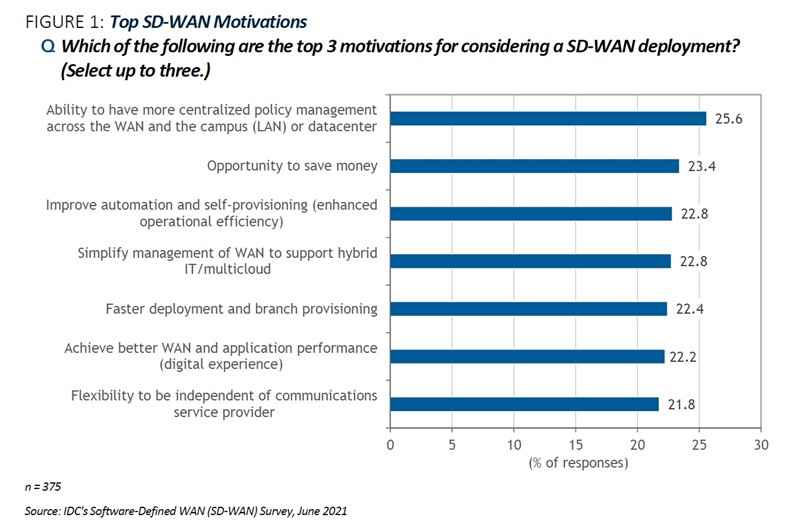

Les réseaux d’entreprise constituent aujourd’hui un environnement complexe. Au cours de la dernière décennie, les entreprises ont radicalement adopté des applications basées sur le cloud pour les charges de travail critiques. Les organisations réorganisent fondamentalement leurs réseaux, en particulier les réseaux étendus (WAN), afin d’optimiser la connectivité Internet. Dans le cadre de l’enquête mondiale d’IDC sur les tendances en matière de réseaux étendus, il a été demandé aux personnes interrogées quelles étaient les principales motivations qui les poussaient à envisager le SD-WAN, une technologie qui applique les principes du réseau défini par logiciel au réseau étendu.

La figure 1 montre les principales motivations de la mise en œuvre du SD-WAN, notamment une gestion plus centralisée des politiques entre le WAN et le campus ou le datacenter.

Les entreprises de taille moyenne sont confrontées à des défis supplémentaires

- Manque de compétences informatiques. Par rapport aux grandes entreprises, les petites organisations sont généralement moins susceptibles de disposer d’un personnel informatique spécialisé dans plusieurs domaines (c’est-à-dire LAN, WAN, cloud et sécurité). Au contraire, il est plus courant de voir un groupe informatique allégé où une personne ou une équipe gère plusieurs domaines.

- Outils fragmentés et hétérogènes. Elles disposant généralement d’un ensemble fragmenté d’outils multiples pour gérer les politiques de réseau et de sécurité. Cela entraîne des inefficacités de gestion et ajoute de la complexité, ce qui peut avoir un impact sur les performances du réseau.

- Besoin de simplification. Par rapport aux grandes organisations, les entreprises de taille moyenne privilégient la simplicité dans la mise en œuvre et la gestion courante. Investir dans une approche de plateforme qui consolide la gestion dans tous les domaines peut aider à atteindre ces objectifs et à réduire le coût total d’acquisition.

- Un paysage des menaces en constante évolution Alors que les organisations cherchent à protéger les actifs de leur entreprise, les menaces sont plus nombreuses que jamais. Les défis vont de l’infiltration d’agents malveillants dans le réseau à la gestion des appareils de l’Internet des objets (IoT) et des vulnérabilités de sécurité associées. La sécurisation du réseau et des actifs de l’entreprise nécessite une approche sur plusieurs fronts. L’une des clés du succès est la présence de fonctions de sécurité nativement intégrées dans les parties cruciales de l’infrastructure réseau.

Tendances de la transformation des réseaux

Les entreprises sont confrontées à de nombreux défis dans la gestion d’un réseau pour une entreprise moderne et numérique. Heureusement, un certain nombre de tendances émergent sur le marché pour aider à atteindre ces objectifs. Les principales tendances sont les suivantes :

- Adoption de réseaux gérés dans le Cloud. La gestion de réseau à partir du nuage offre de nombreux avantages, notamment la possibilité de gérer de manière centralisée des sites géographiquement dispersés, l’accès rapide aux nouvelles caractéristiques et fonctions des logiciels de gestion de réseau, et l’élimination de la nécessité de consacrer des ressources d’infrastructure sur site pour les logiciels de gestion. Lorsque les entreprises envisagent une approche convergente de la gestion centralisée des politiques de réseau et de sécurité, de la politique unifiée des réseaux locaux câblés et sans fil ou de la gestion intégrée des réseaux locaux et étendus, une plateforme basée sur l’informatique dans le Cloud devient une méthode de déploiement idéale par rapport à la gestion sur site.

- Intégration des réseaux et sécurité. L’une des tendances les plus significatives dans le domaine des réseaux a été l’intégration de fonctions de sécurité dans les produits de réseau, en particulier dans le SD-WAN. L’intégration de fonctions de sécurité dans les produits SD-WAN permet d’améliorer la sécurité du trafic vers et depuis le Cloud et offre aux clients la possibilité de gérer de manière plus cohérente les politiques de réseau et de sécurité. Les fonctions de sécurité couramment intégrées dans les SD-WAN comprennent la gestion des menaces, le pare-feu, les services VPN, la détection/prévention des intrusions et les filtres basés sur le DNS.

- L’automatisation. Une façon de contrer la complexité croissante des opérations réseau est de s’appuyer sur des plateformes d’automatisation qui simplifient leur gestion. En intégrant des algorithmes d’apprentissage automatique (Deep learning) et d’intelligence artificielle (IA) dans le plan de gestion, les politiques de réseau et de sécurité passent de la réactivité à la proactivité, alertant les clients en cas de dégradation de la sécurité ou des performances avant qu’elle n’ait un impact sur les utilisateurs. L’automatisation avancée peut également contribuer à simplifier le déploiement initial et l’optimisation continue du réseau en utilisant les principes du zéro touch provisioning (ZTP) et les capacités d’auto-optimisation.

- Convergence LAN et WAN. Les entreprises de toutes tailles sont de plus en plus à la recherche d’une plateforme commune de gestion de réseau capable de couvrir plusieurs parties de l’infrastructure. Les intégrations courantes comprennent les réseaux locaux câblés et sans fil (par exemple, Wi-Fi et commutation d’accès), ainsi que les réseaux locaux et étendus (par exemple, les réseaux de campus et de succursales). Le fait de disposer d’une plateforme de gestion commune capable de couvrir ces aspects du réseau permettra d’améliorer l’efficacité des opérations.

Objectifs des initiatives de transformation des réseaux

L’un des principaux objectifs des entreprises de taille moyenne devrait être de donner la priorité à une plateforme de gestion basée sur le cloud afin de relever des défis tels que le manque de compétences informatiques spécialisées, la nécessité de gérer des outils informatiques fragmentés et hétérogènes, et le besoin d’efficacité en matière de gestion. Les plateformes basées sur le cloud sont le moyen le plus simple de gérer les politiques dans plusieurs domaines, par exemple entre le LAN et le WAN ou entre le réseau et la sécurité. La convergence des réseaux et de la sécurité est également à l’origine d’autres tendances.

Dans IDC FutureScape : Worldwide Future of Trust 2022 Predictions, l’équipe de recherche sur la sécurité d’IDC a noté que d’ici 2023, 20 % des acheteurs disposant d’environnements informatiques couvrant plusieurs sites, Cloud, travailleurs à distance se tourneront vers la sécurité du réseau en tant que service (SECaas) pour assurer une protection cohérente. De même, 55 % des organisations auront alloué la moitié de leurs budgets de sécurité à des écosystèmes/plateformes inter-technologiques conçus pour une utilisation rapide et des capacités de sécurité unifiées.

La puissance de la gestion intégrée du réseau et de la sécurité

Alors que les entreprises cherchent à transformer leurs réseaux pour fournir un accès sécurisé et prévisible aux applications distribuées, la nécessité d’une plus grande intégration entre le réseau et la sécurité devient évidente. Le réseau est l’endroit idéal pour définir et appliquer des politiques de sécurité. La gestion unifiée du réseau et de la sécurité facilite une meilleure application des politiques intégrées de réseau et de sécurité.

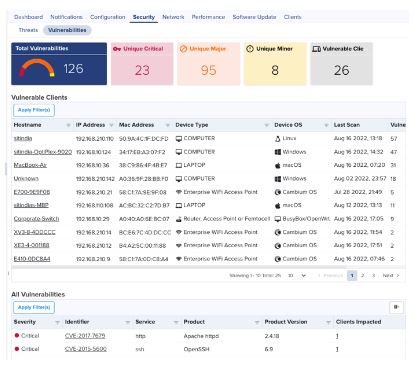

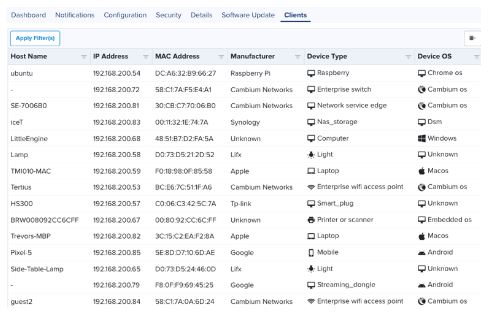

Les politiques intégrées de réseau et de sécurité sont particulièrement importantes pour contrôler les déploiements IoT au niveau de la couche d’accès au réseau local et pour prendre en charge la connectivité aux ressources basées sur le cloud. Du point de vue de l’IoT, la gestion intégrée des politiques de réseau et de sécurité peut aider les organisations à intégrer tous les utilisateurs et appareils sur le réseau et à définir des contrôles d’accès granulaires qui déterminent quels appareils IoT peuvent communiquer avec d’autres appareils sur le réseau.

Disposer d’une plateforme centralisée, basée sur le cloud, pour inventorier les appareils, définir les politiques de sécurité et alerter en cas de violation des politiques peut devenir un avantage stratégique clé.

Sur le campus et dans les succursales, la gestion intégrée des politiques de sécurité et de réseau peut fournir une approche d'”accès réseau sans confiance” (ZTNA), qui peut être basée sur l’identité de l’utilisateur. Grâce à l’analyse des vulnérabilités des appareils du réseau local, au filtrage basé sur le DNS et à l’application de politiques basées sur l’identité, les utilisateurs et les appareils peuvent être configurés pour accéder aux ressources de l’entreprise par le biais d’une “liste blanche”. De même, sur le réseau étendu, la gestion convergente du réseau et des règles de sécurité offre un accès centralisé et sécurisé aux applications distribuées et basées sur l’informatique dans le Cloud à partir de sites multiples et géographiquement dispersés. Des composants tels qu’un pare-feu intégré, des services de détection, la prévention des intrusions et la visibilité et le contrôle des applications garantissent que le trafic entre un site d’entreprise et le Cloud est autorisé.

Les entreprises peuvent également tirer d’autres avantages d’une gestion convergente SD-WAN entre le LAN et le WAN

Dans une autre enquête récente, IDC a demandé aux entreprises quels avantages elles tiraient d’une gestion intégrée entre le SD-WAN et la couche d’accès au réseau local. Parmi les réponses les plus fréquentes, on trouve la création et l’application centralisées de politiques entre le LAN et le WAN, l’optimisation de l’accès aux applications quel que soit l’emplacement de l’appareil, et la simplification du déploiement et de la gestion du WAN grâce aux intégrations LAN. La gestion convergente et multicouche du réseau et de la sécurité offre de nombreux avantages aux entreprises et à leurs équipes informatiques. Elle peut contribuer à améliorer la sécurité d’une organisation tout en permettant une gestion efficace.

Envisager Cambium Networks

Dans le domaine des réseaux d’entreprise, Cambium Networks dispose d’un solide portefeuille d’offres de réseaux locaux câblés et sans fil qui comprennent la commutation Wi-Fi et Ethernet et l’accès sans fil fixe (Fixed Wireless). La société dispose également d’une plateforme de gestion basée sur le cloud, cnMaestro X, qui fournit des services de cycle de vie complet, une automatisation basée sur l’intelligence artificielle et des API ouvertes. La nouvelle solution préposée par l’entreprise est le Network Service Edge (NSE), qui combine la gestion centralisée des fonctions WAN et de sécurité.

Le Network Service Edge est une solution SD-WAN et de sécurité de nouvelle génération qui fournit une protection contre les menaces du réseau via des pare-feu et des filtres basés sur le DNS, ainsi que des services VPN, de détection/prévention des intrusions, d’équilibrage de la charge WAN et de basculement. NSE étend le portefeuille de Cambium aux réseaux locaux câblés et sans fil, aux réseaux étendus et aux domaines de réseau et de sécurité.

Conclusion

La transformation numérique amène les entreprises du monde entier à prendre conscience de la nécessité de transformer leurs réseaux pour répondre aux exigences de leurs activités numériques. IDC recommande aux TPE et PME de se concentrer sur des plateformes qui aident à faire converger la gestion des parties disparates du réseau d’entreprise et des politiques de sécurité, et qui garantissent des performances réseau cohérentes et de haute qualité. De cette manière, le réseau deviendra un facilitateur plutôt qu’un inhibiteur des objectifs de transformation numérique de l’organisation.

L’analyste

Brandon Butler, directeur de recherche, Réseaux d’entreprise

Brandon Butler est directeur de recherche au sein du groupe Network Infrastructure d’IDC, spécialisé dans les réseaux d’entreprise. Ses recherches portent sur les tendances du marché et de la technologie, les prévisions et l’analyse de la concurrence dans les réseaux d’entreprise des campus et des succursales. Ses recherches portent sur les technologies utilisées dans les réseaux locaux et étendus, telles que la commutation Ethernet, le routage/SD-WAN, les réseaux locaux sans fil et les plates-formes de gestion des réseaux d’entreprise.